Les cyberattaques touchent tous les endpoints, même les mobiles. Elles peuvent prendre différentes formes et ont des conséquences parfois désastreuses pour les organisations. Dans ce contexte, connaître les risques liés à l’utilisation d’un smartphone, appliquer de bonnes pratiques et adopter des solutions de sécurité appropriées permet de se protéger efficacement contre ce qu’on appelle souvent les « mobile threats » (cybermenaces).

Quels sont les risques liés à la sécurité sur portable ?

Les dangers auxquels on s’expose via téléphone portable sont nombreux et chaque utilisateur doit y être sensibilisé. Voici les risques principaux :

Vol de données personnelles

On sous-estime encore ce risque, pourtant les chiffres sont parlants. Selon le Breach level index de Gemalto, 65 vols de données ont eu lieu chaque seconde en 2020. C’est par exemple le cas de T-Mobile, victime d’une attaque ayant touché plus de 100 millions de ses clients en 2021. Les informations récupérées étaient des coordonnées, des numéros de sécurité sociale, des permis de conduire et des numéros d’identifiants d’appareils électroniques (IMEI).

Avec des données volées, l’attaquant peut facilement obtenir de l’argent, de manière directe ou indirecte. Il peut utiliser des données personnelles pour faire un emprunt ou obtenir une carte de crédit au nom de la victime. Avec un numéro de carte, il peut effectuer des transactions en ligne. Il peut aussi vendre ces informations à des entreprises qui les utiliseront à des fins de ciblage publicitaire ou les proposer au plus offrant sur le Dark web.

Le vol de données peut ainsi avoir un impact majeur pour le particulier, mais également pour l’organisation. Cette dernière peut voir sa productivité et son positionnement fortement dégradés.

Dégradation de la réputation

Une attaque, quelle qu’elle soit, peut fortement abîmer l’image de l’entreprise. En effet, des clients qui voient leurs données vendues ou exposées sur des sites marchands perdent obligatoirement confiance.

De nombreuses structures sont touchées. En mai 2019, une cyberattaque sophistiquée a exploité le système de messagerie de l’application d’appels vidéo de WhatsApp. Cette attaque a permis d’envoyer des logiciels malveillants aux appareils mobiles des utilisateurs. Même si WhatsApp a réagi vite, le mal était fait et la confiance dans l’application a baissé.

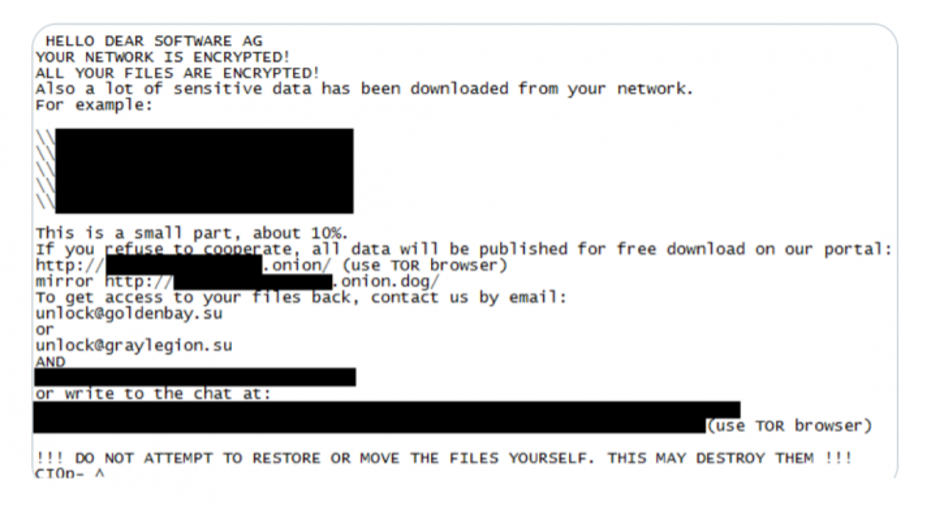

Chantage ou « breachstortion »

L’image publique d’une organisation est également en jeu dans le cas d’un chantage. Après avoir volé des données confidentielles, les cybercriminels font pression en menaçant de les exposer si une rançon n’est pas versée. Ils ne fournissent pas forcément de preuve car ils s’appuient sur la peur. Le message qu’ils envoient est généralement court et à caractère urgent.

Cyber espionnage

Le profit financier direct n’est pas le seul dessein des cybercriminels. L’espionnage en est un autre. Les entreprises privées comme les administrations publiques peuvent être touchées. L’objectif premier est d’obtenir en toute invisibilité des informations hautement sensibles, ou classées « secret défense », pour les réutiliser. Dans le secteur industriel par exemple, le savoir-faire d’une structure peut être divulgué à la concurrence.

L’attaque Pegasus, dont les plus hautes sphères ont été victimes et qui a été largement décrite dans les médias, a permis d’espionner 50 000 numéros de téléphone et 17 organes de presse. Ce type de cybermenace est d’autant plus dangereux qu’il est difficilement détectable via des outils classiques.

Les risques liés aux attaques sur mobile sont donc à prendre avec autant de sérieux que ceux rencontrés sur ordinateur. Pour les minimiser et se prémunir du danger, plusieurs solutions existent.

Les bonnes pratiques de sécurité à appliquer sur mobile

Une sécurité forte nécessite une combinaison de plusieurs mesures. Pour constituer une première barrière de protection, on peut aisément s’appuyer sur les bonnes pratiques suivantes :

- Mettre en place le chiffrement de bout en bout des données pour protéger toutes les communications

- Adopter la double authentification

- Maintenir le système d’exploitation du téléphone à jour pour éviter les vulnérabilités et les failles

- Être vigilant quand on télécharge une application et s’assurer de sa fiabilité (certaines séduisent par leur gratuité mais elles peuvent contenir des codes malveillants)

- Éviter les réseaux publics, même s’ils sont pratiques, car ils sont peu sécurisés voire pas du tout

- Plus de la moitié (50,1%) du temps sur Internet via son appareil mobile.

Ces quelques mesures sont à la portée de tous et participent à la sécurisation des périphériques mobiles. Elles doivent cependant être complétées par la mise en place d’une solution de sécurité dédiée à ce type de terminal.

TEHTRIS MTD, la solution de sécurité contre les « mobile threats »

Parmi les solutions de cyber sécurité existantes, on retrouve les antivirus. Ils repèrent les signatures virales connues et les bloquent. Cependant, dans un contexte où les cyber menaces se démultiplient, ils ne suffisent pas. Une approche à 360°, incluant une analyse comportementale permettant de détecter également les menaces inconnues, sera réellement efficace. La technologie MTD (Mobile Threat Defense) proposée par TEHTRIS s’inscrit parfaitement dans cette approche.

TEHTRIS MTD est géré depuis une console centralisée en mode cloud, qui offre une vision globale de la flotte mobile à l’équipe de sécurité. La solution permet d’accéder rapidement aux éléments fondamentaux, comme les alertes remontées par l’application et leur niveau de criticité, l’adresse IP de l’appareil concerné, le nombre d’applications de type malware présentes sur les appareils ou encore le dernier patch de sécurité de chaque périphérique. L’agent déployé dans les mobiles, lui, peut découvrir des vulnérabilités au niveau de la configuration locale et même anticiper la menace.

Cette technologie a permis de détecter en avance de phase le logiciel Pegasus qui a fait la une de l’actualité.

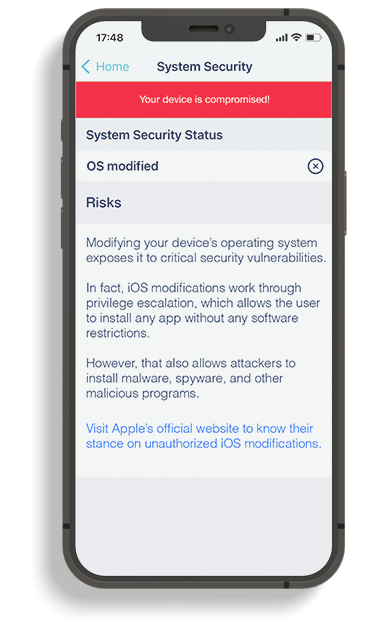

Dans le cas de Pegasus, les pirates ont utilisé de nombreux noms de domaines pour masquer leurs attaques et placer des opérations malveillantes. A chaque fois qu’un téléphone d’entreprise protégé par TEHTRIS MTD, cherche un domaine, à chaque installation de programme, l’action est tracée. Lorsqu’il s’agit d’un programme non autorisé par Apple, par exemple, une alerte de sécurité remonte. L’écran console de la TEHTRIS XDR Platform permet alors de retrouver tous les téléphones qui auraient été compromis. Dans certains cas, quand les domaines sont inconnus ou suspicieux ou bien encore malveillants, on peut même avoir une protection DNS, qui va couper court à la requête, protégeant ainsi le téléphone en amont.

Quand une menace est détectée, les équipes de sécurité en sont immédiatement informées, notamment grâce aux notifications dans l’application MTD :

De plus, TEHTRIS MTD assure une surveillance des éléments qui échappent généralement aux autres solutions de type EMM/MDM en étant capable d’identifier les signaux faibles.

Comme illustré, protéger efficacement les périphériques mobiles (smartphones, tablettes) implique de mettre en place des mesures préventives sur deux fronts : l’appareil en lui-même et la technologie de gestion de ce même appareil.

Grâce à une vigilance de tous les instants, une réduction des risques et des outils performants, les organisations pourront lutter efficacement contre les pièges tendus par les pirates informatiques sur les smartphones.