En tant que CISO travaillant dans le secteur de la santé, optimiser la cybersécurité de votre système d’information (SI) peut être un véritable défi. Les établissements de santé sont connus pour avoir les SI les plus complexes de toutes les industries.

Un rapport récent de la Cour des Comptes, par exemple, a révélé que l’infrastructure d’un hôpital parisien utilisait plus de 1000 applications quotidiennement, réparties sur plus de 40 sites. Le même rapport indique que les établissements de santé utilisent, en moyenne, entre 80 et 500 applications chaque jour, sur plusieurs sites.

De plus, le secteur de la santé a été de plus en plus ciblé après la pandémie de Covid-19, qui l’a rendu encore plus vulnérable aux cyberattaques, car les citoyens ont dû largement recourir aux services en ligne, augmentant ainsi la surface d’attaque.

Cet article explore les défis de la cybersécurité dans l’industrie de la santé, un secteur où les enjeux sont exceptionnellement élevés : allant des risques pour la vie des patients aux graves perturbations opérationnelles, en passant par des pertes financières substantielles qui perdurent bien après une attaque.

I. Une cybersécurité particulièrement complexe

Les questions de cybersécurité sont particulièrement difficiles à gérer pour les acteurs du secteur de la santé. Un récent rapport de la plus haute institution d’audit française, la Cour des Comptes, note des faiblesses profondes dans la cybersécurité des établissements de santé (publics et privés), qui ne cessent de s’aggraver. Plusieurs facteurs clés sont mentionnés, et cette tendance est observée à l’échelle mondiale.

1) Des infrastructures très complexes

Les établissements de santé possèdent des systèmes d’information (SI) extrêmement complexes. Ils doivent inclure de nombreuses sources, outils, acteurs et processus différents, ce qui les rend difficiles à concevoir, gérer et faire évoluer. Mais surtout, cela les rend difficiles à sécuriser et particulièrement vulnérables aux cyberattaques.

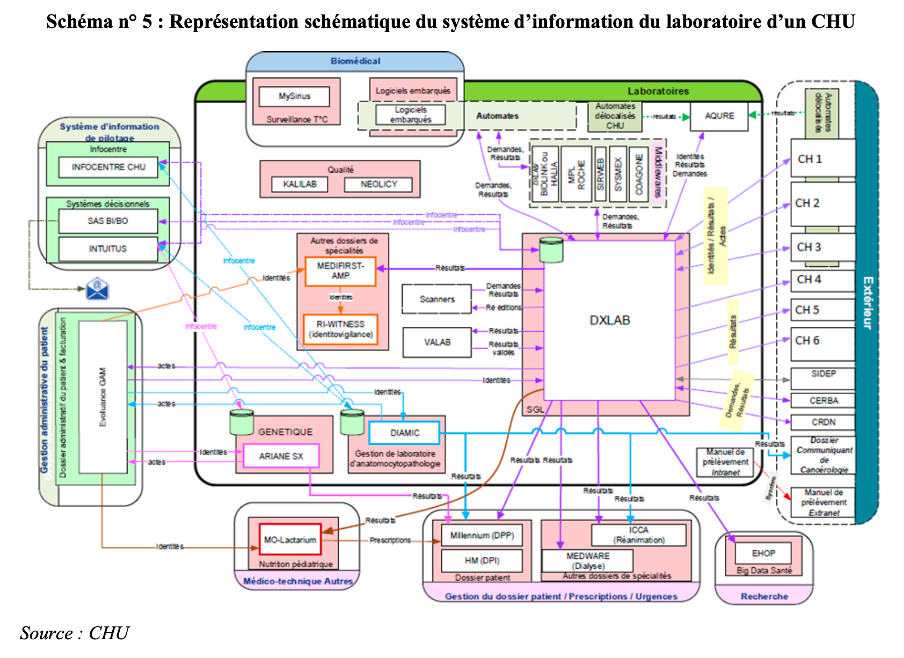

Dans son rapport alarmant, l’institution d’audit française donne l’exemple du SI d’un centre hospitalier universitaire, limité à son laboratoire :

En plus d’une structure interne déjà compliquée, les établissements de santé ont dû intégrer rapidement de nouveaux éléments externes qui ont encore accru leur complexité :

- Laboratoires, partenaires et prestataires externes, entraînant un passage d’une utilisation exclusivement interne à des applications hébergées en dehors de l’établissement.

- Utilisation du cloud et des solutions SaaS, qui ont considérablement étendu la surface d’attaque et nécessitent des protocoles de protection spécifiques.

- Consultations à distance pour les patients et le personnel, qui ont encore renforcé cette tendance.

- L’essor des dispositifs IoT, qui accroît les vulnérabilités d’une infrastructure déjà complexe.

2) Des contraintes budgétaires

Un des principaux facteurs de vulnérabilité en cybersécurité dans le secteur de la santé est le manque d’investissement. Ce « sous-investissement chronique », selon l’institution d’audit française, affaiblit considérablement la capacité de défense des établissements. Cependant, des solutions de sécurité rentables et adaptées aux besoins spécifiques du secteur existent, comme nous le verrons plus loin.

3) Des infrastructures obsolètes (Legacy systems)

La combinaison d’un SI déjà complexe et d’un investissement insuffisant oblige souvent les établissements de santé à s’appuyer sur des infrastructures obsolètes. Ces structures présentent de grands risques en cybersécurité :

- Protocoles de chiffrement dépassés

- Vulnérabilités non corrigées

- Mécanismes d’authentification faibles

Ces infrastructures vieillissantes sont des cibles faciles pour les cybercriminels et les exposent aux menaces avancées. De plus, avec l’expansion continue des SI, intégrer de nouveaux outils à des infrastructures obsolètes aggrave encore les risques.

II. Une recrudescence des attaques contre les établissements de santé

La complexité des SI des établissements de santé et leur dépendance aux équipements obsolètes créent d’importantes vulnérabilités en cybersécurité, bien plus marquées que dans d’autres secteurs.

Parallèlement, les CISO doivent faire face à une intensification sans précédent des cyberattaques, dont la principale conséquence est le vol de données.

1) Attaques par ransomware

Les attaques par ransomware augmentent dans le monde entier et le secteur de la santé est particulièrement touché. Selon l’ENISA, 43 % des attaques par ransomware entraînent une fuite ou un vol de données.

Un article du Washington Post a récemment mis en lumière l’efficacité de ces attaques dans le secteur de la santé, les hôpitaux étant plus enclins à payer la rançon. Pourtant, même après paiement, les établissements ne récupèrent en moyenne que 64,8 % de leurs données chiffrées.

2) Attaques par phishing

Selon l’ENISA, les attaques de phishing représentaient 8 % des incidents signalés en 2021 et 26 % en 2022 (2).

Les employés de la santé figurent parmi les plus vulnérables aux attaques de phishing, après les employés des secteurs du transport et de l’automobile. Le rythme soutenu des hôpitaux favorise les attaques d’ingénierie sociale, car les erreurs humaines sont plus fréquentes sous la pression.

3) Attaques DDoS

Les attaques DDoS sont en forte augmentation dans le secteur de la santé. L’ENISA note que la majorité de ces attaques en 2023 ont été menées par des hackers pro-russes, visant des hôpitaux et autorités sanitaires européennes.

4) Attaques sur la chaîne d’approvisionnement

Enfin, les attaques sur la chaîne d’approvisionnement représentent un risque majeur pour le secteur. Les cybercriminels exploitent les failles des fournisseurs tiers pour accéder aux SI des établissements de santé.

La principale conséquence de ces attaques est la fuite ou le vol de données, que ce soit du côté du fournisseur ou de l’hôpital.

III. Des solutions concrètes pour renforcer la cybersécurité

Gérer la cybersécurité dans le secteur de la santé est l’un des plus grands défis. Assurer la continuité des soins, la stabilité financière et la sécurité des SI nécessite des mesures robustes.

1) Une surveillance continue et proactive

L’outil EDR de TEHTRIS, associé à notre intelligence artificielle CYBERIA, permet une cybersécurité proactive et robuste. CYBERIA hyperautomatise les réponses aux attaques pour une neutralisation en temps réel.

2) La formation des employés

Une sensibilisation continue aux risques et aux menaces cyber est essentielle pour limiter les erreurs humaines. Notre EDR détecte également les comportements inhabituels pour renforcer la sécurité.

3) Une solution de réponse trompeuse (Honeypots / Deceptive Response)

Déployer une solution de réponse trompeuse sur votre réseau permet de :

- Identifier les menaces avant qu’elles ne deviennent un problème

- Ce type de protection est essentiel pour garder une longueur d’avance sur les cybercriminels.

- Sécuriser les zones non protégées par les solutions traditionnelles

Détourner les cybercriminels de vos actifs critiques avec notre équipe TEHTRIS, à votre service !