L’IoT nous offre de nouveaux moyens de créer de la valeur potentielle avec des systèmes sans intervention humaine. L’apparente aubaine de l’IoT s’accompagne aussi d’un immense risque… Avec plus de 26 milliards d’appareils prévus pour faire partie de l’IoT en 2020, nous sommes confrontés à un risque imminent.

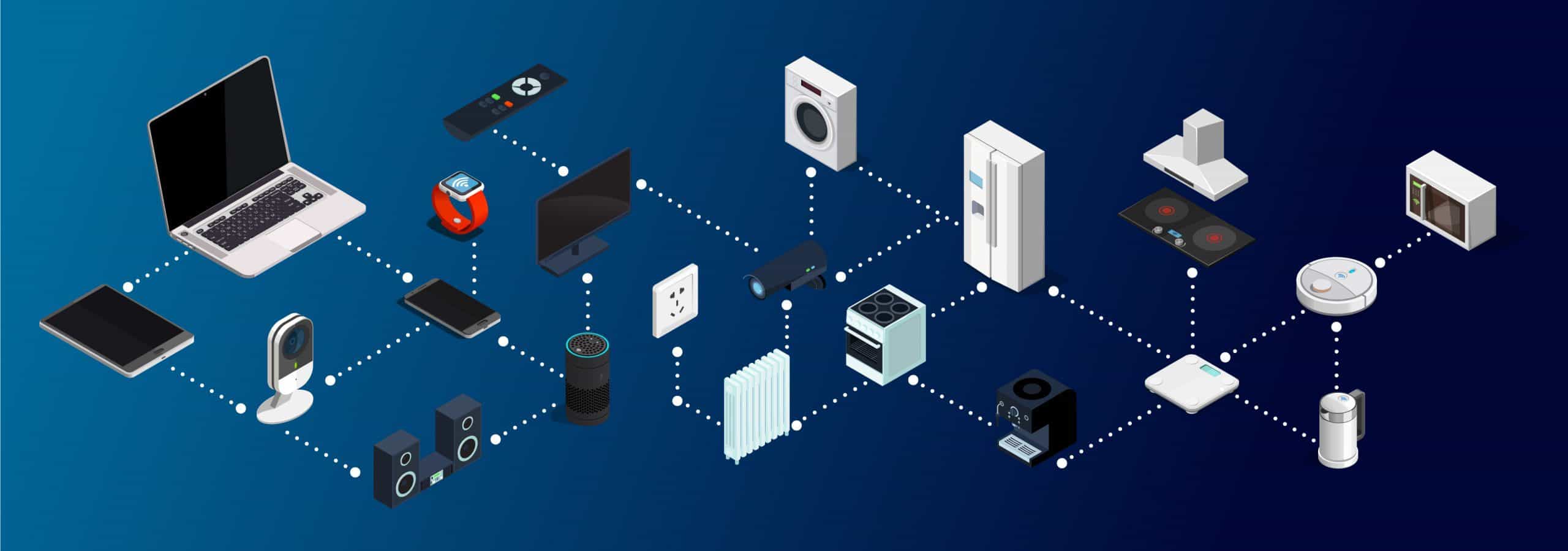

Les objets connectés sont différents des ordinateurs traditionnels, tels que les stations de travail et les ordinateurs portables, car ils ne dépendent pas de l’Homme pour fonctionner. Les capteurs collectent, communiquent, analysent et agissent sur les données, offrant de nouvelles technologies pour créer de la valeur pour les entreprises.

Mais cet avantage implique également des risques de compromission des données. Non seulement les données sont partagées à notre insu entre de nombreux appareils connectés, mais ces données partagées sont également de nature très sensible.

En tant que tels, les risques sont exponentiellement plus importants.

Comment les organisations peuvent-elles gérer cette surface d’attaque de plus en plus grande tout en créant de l’innovation dans leurs initiatives numériques ?

Réglementer l’IoT

Ce qui rend l’IoT très effrayant en termes de sécurité est l’absence de normes globales pour gérer les risques. L’IoT est un écosystème et un modèle de fonctionnement partagé à cheval entre les secteurs privé et public. Pourtant, nous manquons de normes uniformes pour régir et réglementer ce secteur.

Des normes sont évidemment en cours d’élaboration, mais il faudra attendre des années. En attendant, les applications de l’IoT se développent à leur propre rythme. En raison de l’absence de réglementation, et malgré le fait que de bonnes initiatives émergent ou existent, la plupart des organisations sont obligées de commencer à mettre en œuvre et à développer leurs propres normes en matière de cyber risques, sans disposer d’une orientation complète.

Si l’on ne peut raisonnablement attendre des consommateurs qu’ils sécurisent leurs propres appareils, la question de la cybersécurité de l’IoT ne peut pas être considérée uniquement comme une question commerciale, mais comme quelque chose qui a des implications en matière de sécurité nationale.

Les autorités réglementaires devraient-elles déjà intervenir pour garantir que les appareils ne soient pas vendus à moins qu’ils ne soient conçus et équipés de dispositifs de sécurité efficaces ? Nous pensons que oui.

Des études montrent que les consommateurs s’attendent à ce que des dispositifs de sécurité soient intégrés dans leurs appareils avant leur mise sur le marché. Mais c’est loin d’être la réalité. Il y a un écart croissant entre ce que les consommateurs pensent acheter sous forme de matériel technologique et ce qu’ils obtiennent réellement.

Chez TEHTRIS, des experts ont effectué des tests d’intrusion hautement qualifiés pendant des années, dans le monde entier. Ils ont pu trouver de nombreux 0days et les ont toujours partagés avec les vendeurs : Apple, Google, Microsoft, Oracle, Intel, Twitter, Facebook, etc. Et lorsqu’on leur demande d’évaluer la cybersécurité des infrastructures IoT à grande échelle, les résultats peuvent être surprenants.

En général, des problèmes de sécurité complexes sont trouvés sur les dispositifs IoT eux-mêmes, ou sur les infrastructures Fog/Cloud associées, où il y a tant d’API internes/externes avec de nombreux problèmes de sécurité. Dans le pire des cas, TEHTRIS a pu montrer qu’il est possible d’obtenir un accès complet à la flotte de l’IoT. Lorsqu’il s’agit d’un système mondial de kit d’alarme à domicile, cela implique qu’il est possible de désactiver globalement les alarmes sur Terre, ouvrir les portes, regarder des vidéos ou écouter par l’intermédiaire de caméras de sécurité. C’est effrayant.

L’état actuel de la réglementation de l’IoT en matière de cybersécurité

Voici quelques exemples illustrant la manière dont divers pays réglementent actuellement l’IoT :

- La Californie sera le premier État américain à adopter une loi sur la cybersécurité pour les dispositifs IoT, intitulée SB-327 Information privacy : connected devices. Cette loi, qui devrait entrer en vigueur en 2020, exige que les dispositifs connectés à internet soient équipés de dispositifs de sécurité raisonnables.

- Un autre projet de loi intéressant au niveau du Sénat américain est le Cyber Shield Act de 2017. Elle vise à ce que le ministère du commerce crée un système de notation de la sécurité des dispositifs IoT, marquant le niveau de sécurité de chaque dispositif IoT.

- Un membre du Sénat américain a récemment présenté un autre projet de loi – The Internet of Things Cybersecurity Improvement Act de 2019. Cette loi obligera les agences au sein du gouvernement fédéral et les vendeurs de publicité qui fournissent des dispositifs connectés au gouvernement à communiquer directement les risques de cybersécurité avec tout dispositif IoT.

- Le gouvernement britannique a récemment lancé un code de pratique “Secure by Design” pour les fabricants d’IoT afin de développer des dispositifs IoT avec des caractéristiques de sécurité de base.

- La loi européenne sur la cybersécurité est entrée en vigueur en juin 2019 et soutient des programmes de certification sur mesure pour des produits, services et processus TIC spécifiques. L’Agence européenne chargée de la sécurité des réseaux et de l’information (ENISA) a proposé une “analyse complète des lacunes des normes de sécurité de l’IoT” pour faciliter l’adoption de normes et la gouvernance de la normalisation de l’UE avec les directives NIS.

Tout le monde est en faveur de réglementations pour la sécurisation de l’IoT. Plusieurs questions doivent être examinées de manière approfondie lorsqu’il s’agit de la réglementation de ces dispositifs. En outre, la mise en œuvre de dispositifs de sécurité obligatoires aura un impact sur la rapidité et le coût de l’innovation.

Sécuriser les IoT sera donc un parcours de longue haleine.

Sécuriser l’IoT

Selon le rapport 2019 du NIST sur les considérations relatives à la gestion de l’internet des risques liés à la cybersécurité et à la vie privée, il existe trois fronts sur lesquels la cybersécurité et la vie privée doivent être établies :

- La sécurité des dispositifs

- La sécurité des données

- La vie privée des personnes tout au long du cycle de vie de l’appareil

Le rapport souligne que les organisations doivent garantir une atténuation appropriée des risques tout au long du cycle de vie d’un dispositif IoT afin de faire face aux risques potentiels qui lui sont associés.

Les personnes à la maison et les organisations au bureau introduisent des dispositifs IoT, les ajoutant à leur réseau, sans se rendre compte des implications en matière de sécurité. Il peut s’agir d’une bouilloire, d’une montre, d’une horloge intelligente sur un mur de votre maison/bureau.

Or, il est urgent de sécuriser ces dispositifs car lorsqu’un attaquant parvient à briser la sécurité d’un aquarium numérique, par exemple, il est entré dans le réseau. Il peut alors se déplacer latéralement et accéder à votre ordinateur, également connecté au même réseau.

Un fait effrayant à propos de l’IoT est que nous pourrions connecter des appareils contenant des données hautement sensibles à un réseau et ensuite l’oublier. Cela pourrait devenir une passerelle facile pour des attaquants malveillants.

Que pouvons-nous faire, en tant qu’individus et organisations, pour sécuriser les applications et les appareils de l’IoT ?

Ce que vous pouvez faire pour protéger les applications et les appareils IoT

Une approche intégrée des risques n’est plus une option. Alors que la plupart des grandes organisations mettent l’accent sur une approche différente de la cybersécurité en fonction de la région, du produit ou de l’unité commerciale, TEHTRIS n’est pas du même avis.

Si cette approche et cette philosophie ont fonctionné autrefois, elles sont aujourd’hui obsolètes. L’IoT oblige les leaders de la technologie, des médias et des télécommunications à examiner de près leur approche décentralisée de la cybersécurité.

La protection de l’IoT est compliquée par le volume et la nature des données, dont la majorité est détenue et accessible par des tiers. C’est pourquoi les organisations intègrent désormais leur approche de la cybersécurité dans un paradigme global de risque cyber pour traiter les risques à tous les niveaux.

L’IoT façonne notre mode de vie. Les applications sont passées de la preuve de concept à des déploiements commerciaux. Êtes-vous prêts ?